8 octobre 2025 – Ana Maria Mihalcea

Dans cet article, je passe en revue ceci Brevet AT&T de 2018 discuter de la surveillance sans fil de l’activité cérébrale ainsi que du changement des pensées et des fonctions cérébrales du téléphone portable au cerveau. Ils appellent le cerveau humain le réseau de zones neurologiques à partir duquel les neurosignaux du cerveau sont surveillés.

Je mets en garde depuis longtemps contre les téléphones portables en tant qu’appareil de surveillance et système d’armes. Dans l’article ci-dessous, j’ai décrit mon expérience consistant à demander à un expert en cybersécurité du renseignement de balayer mon environnement à des fins de sécurité après avoir développé des symptômes de Havanna. Les résultats ont été éclairants et le nettoyage de mon environnement, y compris l’élimination de mon smartphone, a stoppé tous ces symptômes. À mon avis, cela a été l’une des sous-piles les plus importantes que j’ai partagées en matière d’autodéfense contre les armes SMART :

Le résumé du brevet stipule :

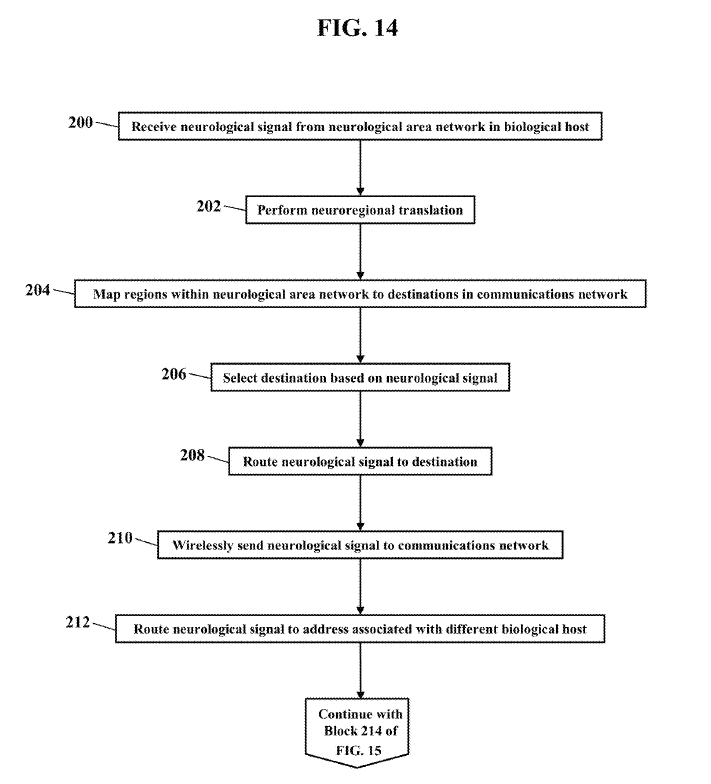

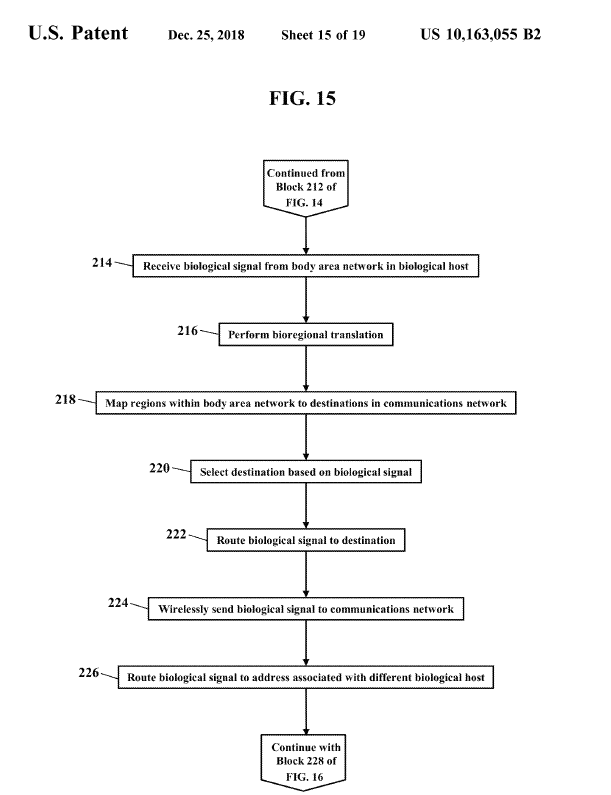

Les méthodes, systèmes et produits fournissent des interfaces entre les réseaux intra-hôtes et les réseaux inter-hôtes au sein des hôtes biologiques. Des traductions neurorégionales sont effectuées pour acheminer les communications vers et depuis les hôtes biologiques. Des traductions biorégionales peuvent également être effectuées pour acheminer les communications vers et depuis les hôtes biologiques.

Les publications de référence répertoriées concernent WIRELESS MIND CONTROL et BRAIN MACHINE INTERFACES.

Le, Tan, Un casque qui lit vos ondes cérébrales, TEDGlobal, juillet 2010, 8 pages.

Lebedev et coll., “Interface cerveau-machine : passé, présent et futur,” ScienceDirect, Tendances en neurosciences, vol. 29 n° 9, 21 juillet 2006, 11 pages.

Fields, R. Douglas, “Contrôle mental par téléphone portable,” Scientific American, 7 mai 2008, 8 pages.

Kim, Gookhwa, et al., “Neuro-stimulateur sans fil basé sur ZigBee pour améliorer la récupération de Stoke,” Neurobiologie expérimentale, vol. 19, pp. 165-172, décembre 2010.

Yong, Ed, “Le contrôle mental devient sans fil,” Pas exactement RocketScience,27 juin 2011, 4 pages.

Vos signaux biologiques provenant du réseau de votre zone corporelle et vos signaux provenant de vos ondes cérébrales sont surveillés. Qu’est-ce qui compose ces réseaux ? Les nano et microrobots et les technologies dans le sang que j’ai montrés, qui utilisent le sang humain comme batterie et fabriquent des individus vaccinés. Cela n’est même pas nécessaire avec cette technologie : vos ondes cérébrales et votre système électrique cardiaque émettent un signal de fréquence qui peut être décodé et envoyé au réseau et peut être acheminé vers une autre personne. Traduit, cela signifie que vos pensées sont lues et que vos pensées peuvent être envoyées à quelqu’un d’autre via un téléphone portable. Si vous utilisez cela comme une arme, n’importe quel adversaire peut envoyer ses attaques dans votre cerveau.Et si quelqu’un vous envoyait des messages pour vous suicider ? C’est ce qu’on appelle l’assassinat à distance et a été décrit par le Dr Robert Duncan, un initié de la CIA et de la DARPA, comme un programme d’assassinat de renseignements – c’est ainsi que les gens se suicident – assassinés à distance.

Projet Soul Catcher du Dr Robert Duncan – Capacités de piratage mental et spirituel de la CIA

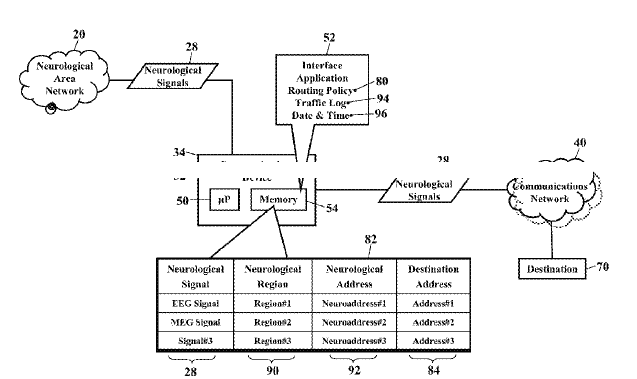

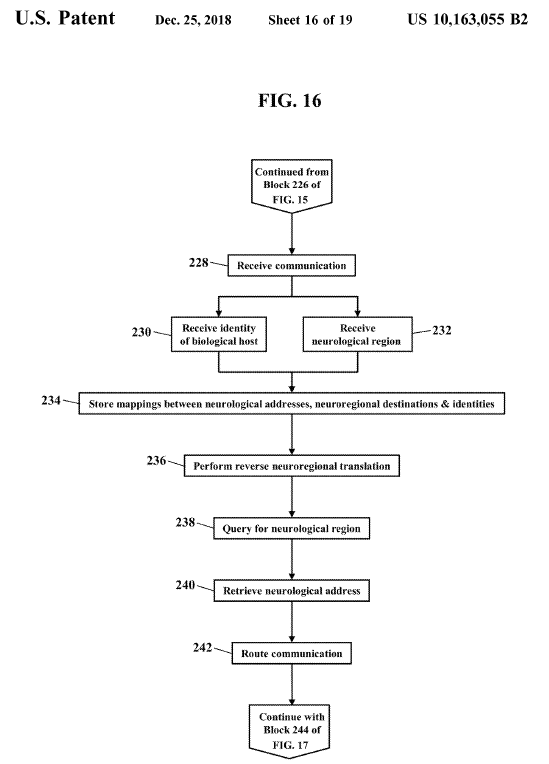

Voici comment cela fonctionne :

La même chose peut être faite avec les signaux biologiques. Votre contrôle moteur de votre corps, votre rythme cardiaque, votre respiration, tout cela peut être piraté à distance depuis un téléphone portable.

Les pensées sont stockées avec l’identité et cartographiées avec les régions spécifiques du cerveau. C’est BIG BROTHER THOUGHT POLICE. Vous pouvez désormais être puni pour avoir pensé contre le système et votre opérateur de téléphonie mobile local est l’appareil policier.

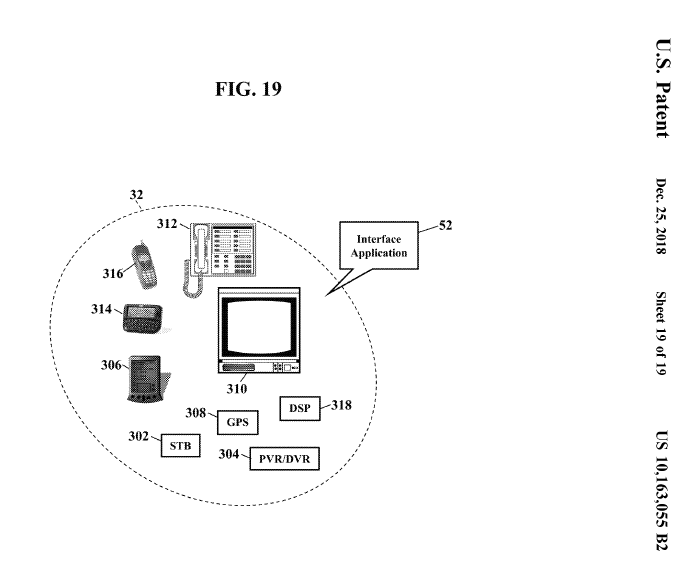

L’interface de surveillance comprend des téléphones, des moniteurs et d’autres appareils.

La technologie elle-même est décrite comme étant utilisable pour les humains et les animaux. Je ne connais pas beaucoup d’animaux qui portent un téléphone portable d’AT&T, mais le fait est que la surveillance de tous les systèmes vivants est possible et souhaitée. Après tout, Noah Yuval Harari, porte-parole du WEF, considère les humains “des animaux piratables” et les technocrates ont prédit que pour une IA super intelligente, les humains seraient considérés comme des animaux de compagnie jetables.

Je vous ai montré la conversation ChatGPT qui développe clairement ce plan – d’abord de surveillance, puis de transhumanisme, puis d’extermination. N’oubliez pas que tout ce qui peut lire vos données biométriques via l’émission de fréquence peut également les envoyer et les modifier dans vos données biométriques, ce qui signifie qu’il peut être utilisé comme arme par n’importe quel esprit diabolique. Toutes les technologies intelligentes pratiques ont un DOUBLE OBJECTIF, ce qui signifie qu’elles peuvent être utilisées pour vous rendre accro à votre commodité et comme une arme pour vous contrôler ou vous éliminer.

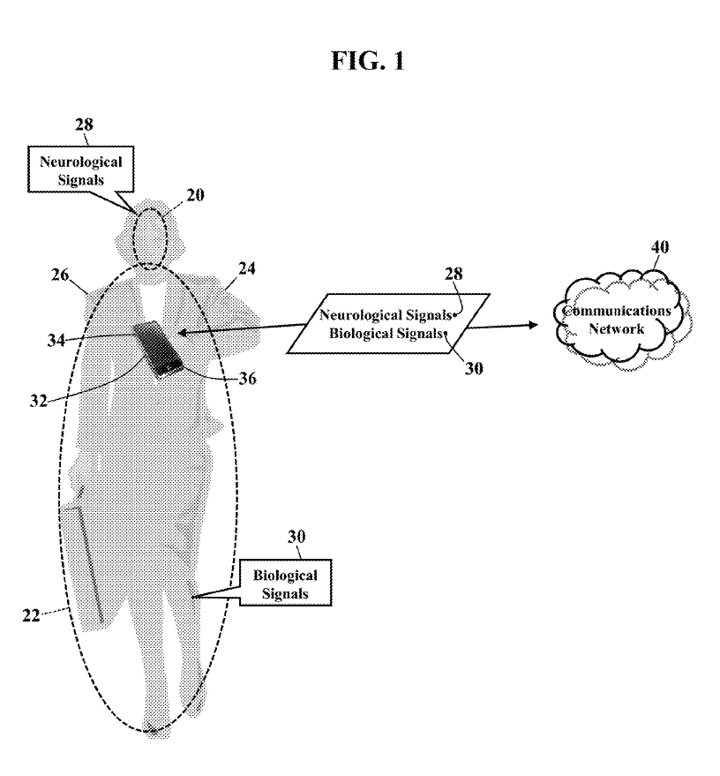

FIGUE. 1 est un schéma simplifié illustrant un environnement dans lequel des modes de réalisation exemplaires peuvent être mis en œuvre. FIGUE. 1 illustre un réseau de zones neurologiques 20 et un réseau de zones corporelles 22 d’un hôte biologique 24. L’hôte biologique 24 est illustrée comme une femme humaine 26, mais 45 l’hôte biologique 24 peut être n’importe quel animal ou autre organisme vivant. Quel que soit l’hôte biologique 24, La science a montré que les signaux électriques sont transmis dans tout le cerveau et le corps. Les neuroscientifiques, par exemple, ont montré que les signaux neurologiques 28 sont transmis le long du neu-

Réseau de 50 zones rologiques 20 dans le cerveau. La science médicale a également montré que les signaux biologiques 30 sont transmis dans tout le corps de l’hôte biologique 24. Les signaux biologiques 30, par exemple, sont transmis entre les tissus, les cellules, les organes et le système nerveux de l’hôte biologique 24.

Veuillez noter que les modes de réalisation ont une capacité sans fil et/ou Bluetooth. N’oubliez pas que les personnes vaccinées émettent une adresse MAC détectable par les scanners Bluetooth.

Si vous n’avez pas vu mon interview avec le Dr Pedro Chavez qui a été présenté dans le documentaire Blutruth, montrant comment les vaccinés émettent des adresses MAC même depuis leurs tombes :

Des modes de réalisation exemplaires peuvent être appliqués quel que soit l’environnement réseau. Comme mentionné dans les paragraphes ci-dessus, le réseau de communication 40 peut être un réseau sans fil doté de capacités cellulaires, WI-FI® et/ou BLUETOOTH®.

Je vais m’arrêter ici. Vous pouvez lire davantage par vous-même. Débarrassez-vous de votre téléphone portable. Procurez-vous plutôt quelque chose comme un tracfone Nokia où vous pourrez retirer la batterie au lithium. Ce n’est que si vous retirez la batterie que le suivi ne peut plus se produire. Vous pouvez vivre sans smartphone, mais vous ne survivrez peut-être pas à cette guerre en étant vous-même avec votre âme intacte. Débarrassez-vous de vos appareils intelligents. N’importe lequel d’entre eux peut vous modifier et vous pirater. Ces données sont surveillées par les systèmes d’IA mêmes qui ont annoncé vouloir exterminer l’humanité. Ils vous disent ce qu’ils prévoient, ils ont injecté l’infrastructure de ce plan dans l’humanité, c’est dans des documents gouvernementaux. De combien de preuves les gens ont-ils besoin jusqu’à ce qu’ils y croient et agissent ?